Episode 6

福廣 匡倫(ふくひろ・まさみち)

晃立工業株式会社 代表取締役社長

NAID JAPAN 第一期Boarder

晃立工業株式会社は、鉱石を一気に砂サイズに粉砕できる「製砂機」のメーカーです。半世紀以上にわたって積み上げてきたこの製砂技術を応用し、国内史上初のHDDやSSDに対応したマルチメディアシュレッダー・マイティセキュリティシリーズを展開しています。

中途半端に物理破壊された記録メディアを見たら、あなたは何を思いますか?

“4点穴あけされたSSDが秋葉原の中古パソコンパーツ販売店で売られていた”、という衝撃的な記事が、今月初Yahooのトップニュースに掲載されていました。

“穴あきSSD”販売でPCパーツショップが謝罪 「破壊しそこねたものでは」との声で

https://news.yahoo.co.jp/articles/1e6957ac9b5c819c6cf721efd1d73f277fe5dd39

まず何よりこの記事の報じ方が、これまで私がコラムでお伝えしてきた”物理破壊の危険性”を表しています。それは、『穴があいたSSDが販売されていた』ということをタイトルに掲げられているということです。

つまり、①穴があいたSSDを見た⇒②穴があいているということはデータ消去しようとしたものなのではないか?⇒③データ消去しようとしたものということは機密情報が保存されているものなのではないか?⇒④機密情報が保存されているかもしれないSSDが販売されている!?、ということでニュースになるわけです。

あらためて、私の過去のコラム内容を下記に引用(太字部分)しておきます。

【過去のコラムの引用:”物理破壊の危険性”】

物理破壊という行為は、記録メディア内に記録された情報そのものを消去しているわけではありません。記録メディアを変形させることにより、情報を抽出できないようにしているだけで情報そのものは消えていません。つまり、中途半端な物理破壊はむしろ情報漏えいリスクを増大させることさえあるかもしれません(物理破壊されているということは重要な情報が記録されていたメディアであると示すことになり、悪意の第三者の手に渡ってしまった場合、情報抽出をトライしようという気を起こさせてしまいかねません。もし物理破壊が中途半端で、情報の抽出が容易だったとしたら…怖いですね)。

今回は情報漏えいしたと報じられているわけではないので、悪意の第三者の手にSSDが渡る前に発見されたのが不幸中の幸いだった、ということでしょう。

いかに中途半端な物理破壊が危険かということが、今回のニュースで明確になったのではないでしょうか。

SSDのデータ消去は上書き消去で本当に大丈夫??

なお、この記事によると、SSDに開けられた穴がデータ消去のためだったのかどうかは分かりませんが、データ消去のために、この中古パソコンパーツ販売店が”NSA方式で上書き”されたようです。

「NSA方式」と言われると、完璧かつ適切なデータ消去をされたように思われるかもしれません。しかし、まず現在グローバルスタンダードとなっている記録メディアのデータ消去ガイドラインは『NIST SP800-88 Rev.1』です。2006年に登場したこのガイドラインによって、それまでのグローバルスタンダードだった「米国国防省規格(DoD方式)」は取って代わられ、NSAの最新のデータ消去に関するマニュアル(『NSA/CSS POLICY MANUAL 9-12 STRAGE DEVICE SANITIZATION AND DESTRUCTION MANUAL』)では、もはや上書き消去については触れられていません。つまり、”NSA方式で上書きした”という時点で、適切なデータ消去ではなかっただろうことを意味しています。またそもそも、SSDなどフラッシュメモリベースの記録メディアについては、その特性から上書き消去ではデータは消えない可能性があるのです。このことは前述の『NIST SP 800-88 Rev.1』にも明記されており、データ消去における一般的な注意事項なのですが、日本ではあまりこれらのことについては語られることがありません。これが、「日本は情報後進国だ」と世界的に評されている所以です。

SSD物理破壊の注意点

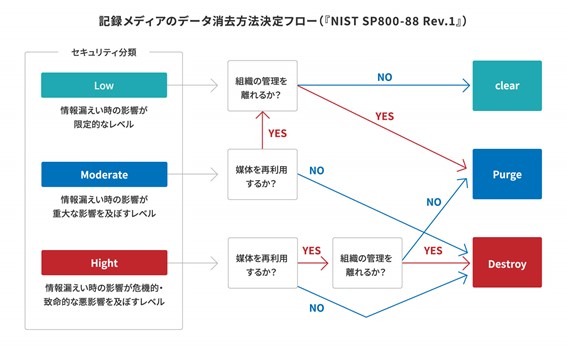

『NIST SP 800-88 Rev.1』には、記録メディアのデータ消去に関する意志決定フローが掲載されています。

上記のフロー図で、今回のように”組織の管理を離れる”(中古品として売却する)場合、セキュリティが高いものであれば”Destroy”を、セキュリティが低いもの及び中程度のものであれば”Purge”を選ぶことになります。

『NIST SP 800-88 Rev.1』によれば、“Destroy”及び”Purge”ともに重要なことは「最先端の研究所技術でも情報が復元ができない」ようにする、ということです。そのため、切断、曲げ、穴あけなどの部分的な物理破壊では、情報が復元できてしまう可能性があるとNISTで述べられています。このことを考えれば、SSDをデータ消去するための物理破壊行為として、4点穴あけで良いはずがありません。

なお、SSDを物理破壊する装置のNSA/CSS認証においては、SSDを2mm以下にする能力があるかどうかを評価されます。しかし、SSDを2mm以下にすることは、一般的には容易なことではありません。基本的には、情報を記録しているフラッシュメモリが、最先端の研究所技術でも情報が復元できないように確実に物理破壊されていれば良いはずです。では、どうしてNSAは2mm以下にこだわっているのでしょうか?

このことについて、NAIDは「物理破壊後の記録メディアが管理されることはないから」と解説しています。つまり、どのような物理破壊方法であっても、その処理が終われば、以降はもはや機密メディアとして厳格に扱われることがないゆえに、今回のように中古パーツ店で販売されてしまうかもしれない、というリスクを考えると、<悪意の第三者がそれを見て、“情報を抽出してやろう”という気にさせないほどに物理破壊しておくこと>が大切だ、ということなのです。NSA/CSSのマニュアルでは、すべてのラベルを記録メディアから剥がせ、とまで言及しています。

だからNAID JAPAN

もし欧米で今回のようなことがあれば、重大な情報漏えいインシデントとして大々的に取り上げられることでしょう。残念ながら、情報への意識がまだまだ低い日本では、そのように扱われることがありません。

しかし、今回のコラムで述べたようなことを一般知識として知っておかないと、本当に情報漏えいが起きてしまってからではもう手遅れになりかねません。

NAID JAPANであれば、グローバルスタンダードや最新のセキュリティ事情をいち早く知ることができます。ぜひNAID JAPANへの参画をご検討ください。

TOGETHER to the FUTURE

機密処理産業の未来を一緒に。

一般社団法人NAID JAPAN